11 Eylül 2001 gününden genellikle her şeyi değiştiren gün olarak söz edilir. Günlük yaşamımızda bu doğru olmayabilir, ancak güvenlik açısından gerçekten de 11 Eylül yeni bir çağın başladığı gündür. O gün İkiz Kuleler ile birlikte tehdit konusundaki geleneksel anlayışımız da yıkıldı. 50 yıldan fazladır dünyaya hakim olmuş olan Soğuk Savaş senaryosu tam anlamıyla, ve geri dönülemez biçimde değişti.

Artık tehdidin açık bir “gönderici adresi” yoktu. Devletlerin toprak sınırlarının yanı sıra askeri mekan ve zaman kuralları da anlamsız hale geldi. Sivil uçakların bir terör saldırısı aracı olarak kullanılması hemen hemen her şeyin her an silaha dönüşebileceğini gösterdi. Bir anda hiçbir şeyin imkansız veya düşünülemez olmadığı ortaya çıktı.

Siber tehdit de aynen böyle tanımlanabilir.

Geçtiğimiz 20 yılda bilişim teknolojisi büyük ölçüde gelişti. Ofis süreçlerini kolaylaştırmaya yarayan bir araçken sanayi, yönetim ve askeriyenin stratejik aracı haline geldi. 11 Eylül’den önce siber uzayın riskleri ve güvenlik sorunları sadece küçük uzman gruplarında tartışılan konulardı. Ama o günden sonra giderek birbirine bağımlı hale gelen toplumlar açısından siber dünyanın ciddi riskler yarattığı açıkça anlaşıldı.

Evolution of the Cyber Threat

O günden sadece yirmi yıl kadar önce icat edilen world-wide-web (www) zaman içinde gelişti. Ama tehditleri de arttı. Solucanlar ve virüsler can sıkıcı sorunlar olmaktan çıkıp ciddi güvenlik sorunlarına ve mükemmel siber casusluk araçlarına dönüştüler.

Bugüne kadar sadece “oturma eylemleri”nin çevrimiçi şekli olarak görülen Dağıtımlı Hizmet Engelleme (DDoS) saldırıları bilgi savaşının bir aracı haline geldi.

Ve son olarak Haziran 2010’da İran’ın nükleer programına saldıran “Stuxnet” adlı kötücül yazılım (malware) ortaya çıktı—bu yazılım mağaraları delip içeride patlayan Amerikan yapımı “bunker buster” bombasının dijital versiyonu gibi bir şeydi. Bu olayla birlikte uzmanların 2001’den beri yaptıkları uyarılar gerçek oldu, ve siber boyutun er veya geç fiziksel dünyada ölümle sonuçlanan ciddi saldırılarda kullanılabileceği fikrini akıllara getirdi.

Üç hafta süren büyük bir siber saldırı dalgası NATO’nun elektronik iletişime bağımlı toplumlarının aynı zamanda siber cephede son derece zayıf olduklarını ortaya çıkardı.

NATO ciddi boyutta bir siber saldırı olayıyla ilk defa olarak Kosova krizi sırasında karşılaştı. Bu olayda İttifak’ın e-posta hesabı günlerce ziyaretçilere kapalı kaldı ve NATO web sitesi sık sık kesintiye uğradı.

Ancak o dönemde çatışmanın bu siber boyutu doğal olarak sadece NATO’nun istihbarat kampanyasını engellemek için girişilmiş bir çaba olarak algılandı. Siber saldırıların bir risk olduğu biliniyordu, ama çapı ve verebileceği zarar açısından sınırlı olduğu, bu nedenle de sınırlı teknik tepki gerektirdiği, ve kamuoyunu bilgilendirme konusunda az bir çabanın yeteceği düşünülüyordu.

Bu algı 11 Eylül’e kadar değişmedi. Kamu güvenliği ve devletlerin istikrarı karşısındaki giderek büyüyen bu tehdit kaynağı ancak 2007 yazında Estonya’daki olaylardan sonra siyasi çevrelerin dikkatini çekti. Üç hafta süren büyük bir siber saldırı dalgası NATO’nun elektronik iletişime bağımlı toplumlarının aynı zamanda siber cephede son derece zayıf olduklarını ortaya çıkardı.

Siber tehdidin ciddiyeti konusundaki bilinç daha sonraki yıllarda ortaya çıkan olaylarla daha da arttı.

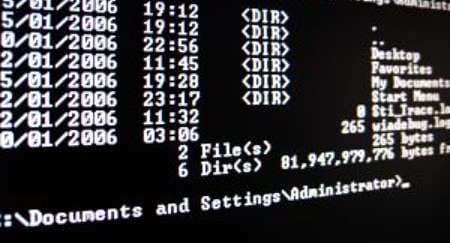

2008’de Amerikan askeri bilgisayar sistemleri o güne kadarki en ciddi saldırılardan birine maruz kaldı. Orta Doğu’daki bir askeri üste askeriyeye ait bir dizüstü bilgisayara bağlanan basit bir USB aygıtı vasıtasıyla casus yazılım hiç fark edilmeden hem gizli hem de gizli olmayan sistemlere yayıldı. Böylece bir köprübaşı oluşturulmuş oldu ve buradan binlerce veri dosyası yabancıların kontrolündeki servis sunuculara transfer edildi.

Bu olaydan sonra siber casusluk neredeyse daimi bir tehdit haline geldi. Buna benzer olaylar hemen hemen tüm NATO ülkelerinde yaşandı. Aralarında en dikkat çekenlerden birisi de kısa süre önce yine ABD’de gerçekleşti. Bu defa aralarında 22 hükümet dairesi ve 13 savunma müteahhidinin de olduğu 72’den fazla şirket etkilendi.

Geçtiğimiz beş-altı yıl içinde ortaya çıkan çok sayıdaki bu tür olay büyük servetlerin ve sıkı sıkı korunan ulusal sırların tarihte görülmemiş bir şekilde kimliği belirsiz ve büyük olasılıkla kötü niyetli ellere geçmesine neden oldu

Stuxnet olayı kötücül yazılımların enerji trafiğini yöneten kritik bilgisayar sistemlerinin nasıl bir risk altında olduğunu gösterdi.

Gürcistan-Rusya çatışması sırasında Gürcistan hükümetinin web sitelerine ve servis sunuculara karşı yapılan büyük çaplı saldırı, siber savaş terimine daha somut bir şekil verdi. Bu eylemler hiçbir fiziksel bir zarar vermediler. Ancak çatışmanın çok kritik bir aşamasında Gürcistan hükümetini zayıf düşürdüler. Ayrıca hükümetin şaşkına dönen ulusal ve küresel kamuoyu ile iletişim yeteneğini de etkilediler.

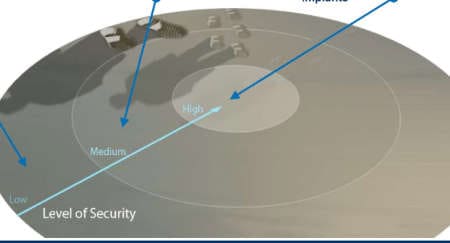

Sanki bu olayların sergilediği tehdit yetmiyormuş gibi, 2010 yılında ortaya çıkan Stuxnet solucanı yıkıcı siber savaş yeteneklerindeki niteliksel açıdan önemli bir atılım olduğuna dikkat çekti. 2010 yazında entegre üretim tesislerinin kontrolünü sağlayan dünyadaki 45,000 kadar Siemens kontrol sistemine özel bir trojan virüsü bulaştığı ve bunun İran’daki nükleer enerji santralleri açısından çok önemli olan teknik süreçleri manipüle edebileceği haberi yayıldı. Bu konudaki zarar henüz tam bir netlik kazanmamışsa da, kötücül yazılımın enerji arzını veya trafik ağlarını yöneten kritik bilgisayar sistemlerini etkileme riskinin büyük olduğu açığa çıkmış oldu. Tarihte ilk defa olarak siber saldırıların gerçekten fiziksel zarar verebileceği ve insan hayatını tehlikeye atabileceği kanıtlanmış oldu.

Dengeli bir tehdit değerlendirmesi

Bu olaylar iki noktayı gayet açıkça ortaya koydu:

- Siber alandaki en tehlikeli oyuncular hala ulus devletlerdir. Organize suç ağlarının saldırı yetenekleri giderek artmaktadır ve bunlar gelecekte teröristler gibi devlet dışı oyuncular tarafından kullanılabilirler. Ancak siber etki alanında hayli gelişmiş casusluk ve sabotaj için hala bir ulus devletin yetenek, kararlılık ve maliyet-yarar rasyoneline ihtiyacı vardır.

- Daha henüz fiziksel zarar ve gerçek kinetik siber terörizm gerçekleşmedi. Ancak siber saldırılarda kullanılan teknoloji artık sadece can sıkıcı bir sorun olmaktan çıkıp bilgi güvenliğine ve hatta kritik ulusal alt yapıya yönelik ciddi bir tehdit haline gelmektedir.

Hiç şüphe yok ki bazı uluslar daha şimdiden askeri amaçla kullanılabilecek siber yeteneklere büyük yatırımlar yapmaktalar. İlk bakışta dijital silah yarışı açık ve kaçınılmaz bir mantığa dayanıyor gibi görünüyor zira siber savaşın çeşitli avantajları var: bu savaş asimetrik, çok cazip gelecek kadar ucuz, ve ayrıca en başta avantaj saldıran tarafta.

Ayrıca siber savaşa karşı etkili bir caydırıcı da yok çünkü saldırganı belirlemek bile son derece zor ve uluslararası hukuka bağlı kalmak neredeyse imkansız. Bu şartlar altında her hangi bir askeri misilleme hem yasal hem de siyasi açıdan son derece sorunlu olur.

Siber savunma yetenekleri de aynı derecede gelişiyor ve Batılı ulusların çoğu son yıllarda savunmalarına ağırlık veriyorlar

Diğer taraftan siber savunma yetenekleri de eşit derecede gelişiyor ve Batılı ulusların çoğu son yıllarda savunmalarına ağırlık veriyorlar. İyi bir siber savunma bu tehditleri baş edilebilir hale getirir, ve aynı klasik tehditler konusunda olduğu gibi, geri kalan riskler genellikle kabul edilebilir görünür.

Ancak siber savaştan kendi başına bir savaş gibi bahsetmek yerine – ilk dijital vuruşları bir tür “Dijital Pearl Harbor” veya “siber dünyanın 11 Eylül’ü” gibi algılamak gibi — siber saldırıları çeşitli savaş araçlarından biri olarak tanımlamak daha doğru olur. Siber saldırıların riskleri son derece gerçektir ve giderek büyümektedir. Aynı zamanda paniklemek için de neden yoktur, zira öngörülebilir gelecekte bu tehditler büyük felaket boyutlarına veya kontrol edilemez hale gelmeyeceklerdir.

Sorunla yüzleşmek

NATO bu yeni güvenlik tehdidine uyum sağlamaktadır.

11 Eylül’den bir yıl sonra NATO Kasım 2002’de kabul edilen Prag yetenek taahhütlerinin bir parçası olarak “yeteneklerini siber saldırılara karşı koruyabilecek” şekilde geliştirilmesi konusunda önemli bir çağrıda bulundu. Ancak 2002’den sonraki yıllarda İttifak öncelikli olarak askeri kanadın talep ettiği pasif koruma önlemlerinin uygulanması üzerinde odaklandı.

İttifak’ı siber savunma politikasını radikal biçimde ele almak ve karşı önlemlerini yeni bir düzeye taşımak konusunda harekete geçiren 2007 ilkbaharında Estonya’da meydana gelen olaylar oldu. Tarihinde ilk defa olarak İttifak siber uzay politikasının üç temel ayağını belirleyen resmi bir “NATO Siber Savunma Politikası” hazırladı ve bu Ocak 2008’de kabul edildi.

- Yerinde hizmet, yani yardım talep üzerine sağlanır; aksi takdirde egemen devletlerin kendi sorumluluğu ilkesi yürürlüktedir;

- Yinelememe, yani uluslararası, bölgesel ve ulusal düzeylerde yapıların veya yeteneklerin gereksiz yere tekrarlanmasından kaçınmak; ve

- Güvenlik, yani güvene dayanan, erişime açılması gereken sistemle ilgili bilginin hassasiyetini ve olası zayıf noktaları göz önünde bulunduran işbirliği.

Bu politika ileriye doğru atılan önemli bir adım oldu. Ayrıca Lizbon’da siber savunmanın sürekli olarak NATO gündeminde bulunması yönünde temel bir karar alınmasının yolunu açtı.

1999’da Kosova ve 2007’de Estonya’da meydana gelen olayların ve Eylül 2001’den sonra uluslararası tehdit algılamasında meydana gelen dramatik değişikliklerin etkisiyle bir “Siber Savunma 1.0” oluşturmanın temellerini atmıştı. İlk siber savunma mekanizmalarını ve yeteneklerini geliştirmiş ve bir Siber Savunma Politikası hazırlamıştı.

2010’daki Lizbon kararlarını takiben İttifak konuyla ilgili bağımsız, gerçeklere dayanan bir inceleme başlattı. Bunu yapmakla NATO sadece Bilgisayar Olaylarına Müdahale Yeteneği gibi mevcut yapılarını güncellemekle kalmayıp bir ittifak olarak giderek büyüyen gerçek siber savunma sorunlarıyla da yüzleşmeye başlamaktadır.

NATO’nun gözden geçirilmiş Siber Savunma Politikası’nda siber tehditler yeni Stratejik Kavram doğrultusunda 5. Madde’de ifade edilen toplu savunma görevini yerine getirmesi için potansiyel kaynak olarak tanımlanmaktadır. Ayrıca bu yeni politika—ve bunun uygulaması ile ilgili Eylem Planı—NATO ülkelerine net bir rehberlik sağlamakta ve İttifak’ın siber savunmasının geliştirilmesinde kabul edilmiş önceliklerin bir listesini sunmaktadır. Bu önceliklere NATO içindeki ve NATO ile ortakları arasındaki işbirliğini güçlendirmek de dahildir.

Lizbon kararlarının tam olarak uygulanmasıyla İttifak bir üst düzeydeki “Siber Savunma 2.0”ı oluşturmuş olacak. Böylece İttifak bir kez daha görevin üstesinden gelebileceğini kanıtlıyor.